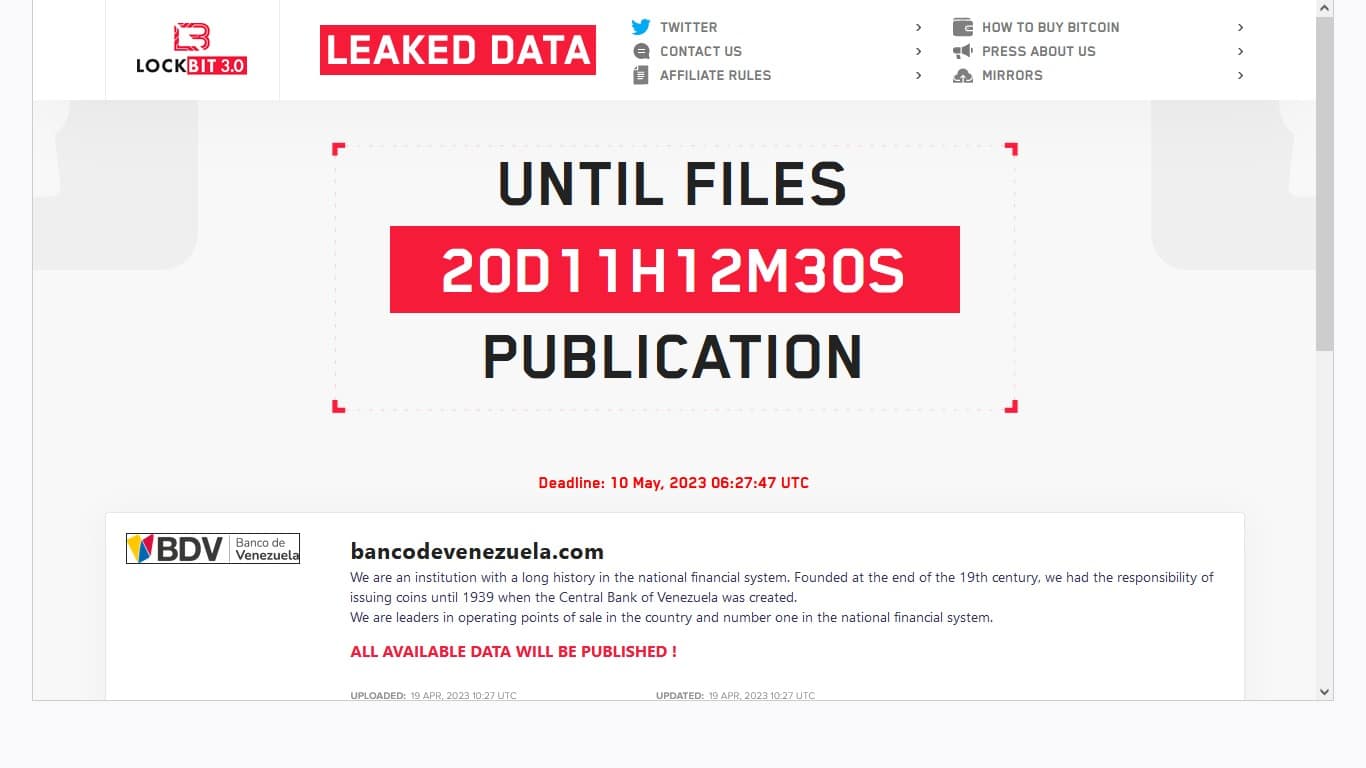

- Desde un blog en la Deep Web se alertó que la entidad bancaria había sufrido un ataque de ransomware. El grupo LockBit exigió un pago antes del 10 de mayo, o de lo contrario, filtrarán toda la información robada. Aunque el BDV desmintió que su página haya sido afectada, los hackers publicaron pruebas del ingreso a sus servidores

En redes sociales se difundió la noticia de que el Banco de Venezuela (BDV) había sido víctima de un ataque cibernético el 19 de abril de 2023. Al parecer, un grupo de hackers conocido como LockBit 3.0 habría vulnerado la seguridad de sus sistemas y extraído información privada de la institución financiera. Ahora exigen una recompensa a cambio de no filtrar la información robada, dando plazo hasta el 10 de mayo para hacer el pago, cuyo monto se desconoce.

El ataque se conoció el mismo 19 de abril en el blog de LockBit, alojado en un dominio Onion de lo que popularmente se conoce como la Internet profunda (Deep Web). Específicamente la Dark Web, que es como se conoce a los dominios más difíciles de acceder, y empleados por hackers para actividades ilícitas. Aunque posteriormente portales especializados se encargaron de difundirlo en la web convencional.

De acuerdo con la firma Aristimuño Herrera & Asociados, el BDV, que es propiedad del Estado venezolano, es actualmente la entidad bancaria más grande del país con un capital estimado de 4,2 millardos de dólares. De ser cierto el ataque, sería uno de los más grandes de su tipo perpetrados contra una institución financiera venezolana.

Niegan el ataque

Unas horas después de difundirse el rumor, el Banco de Venezuela publicó un comunicado en sus redes sociales en el que negó ser objeto de un ciberataque. Aseguró que tanto su plataforma como canales electrónicos funcionan con normalidad, y la seguridad de sus usuarios está garantizada.

“No caigas en ecos de los piratas de la red quienes forman parte de organizaciones delictivas que se dedican a atacar reputacionalmente a las instituciones y empresas. Tu seguridad es nuestra prioridad y compromiso”, se lee en el mensaje.

#BDVInforma 📢 || ¡No te hagas eco ni seas víctima de los piratas de la red!

— Banco de Venezuela (@BcodeVenezuela) April 19, 2023

Te informamos que nuestra plataforma y canales electrónicos se encuentran con total normalidad y prestando el servicio de siempre, con absoluta integridad y seguridad. pic.twitter.com/NgbngmsT8f

Previamente, el director de la organización VE Sin Filtro, Andrés Azpúrua, explicó en su cuenta de Twitter que los hackers no accedieron a las cuentas bancarias de los clientes ni afectaron las operaciones. De allí que la página web del BDV y su servicio de banca electrónica siempre operaron con normalidad. Sin embargo, en el comunicado no se menciona el posible robo de información delicada por parte de los hackers.

Evidencia del hackeo

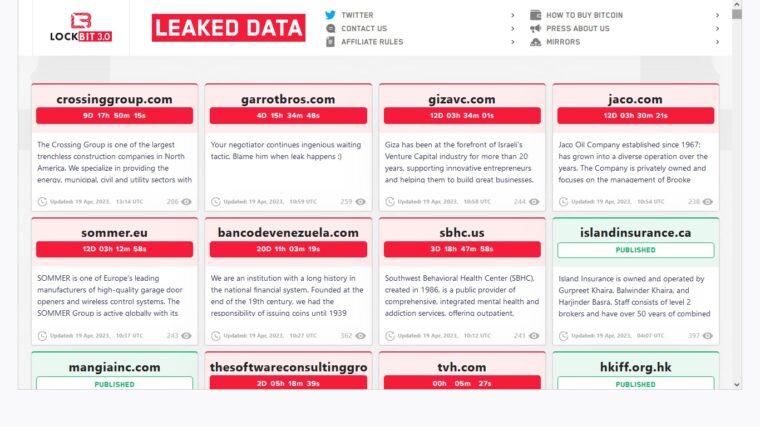

Redpack Security, una página web especializada en seguridad informática, publicó una alerta sobre este hackeo, al igual que otros portales dedicados a compartir información de la Internet profunda sobre empresas e instituciones víctimas de ciberataques.

Igualmente, usuarios de redes sociales publicaron capturas del blog original, en el que los hackers difundieron imágenes de algunos de los documentos filtrados. Allí se pueden apreciar cédulas de identidad de clientes, bases de datos y memos internos de la empresa.

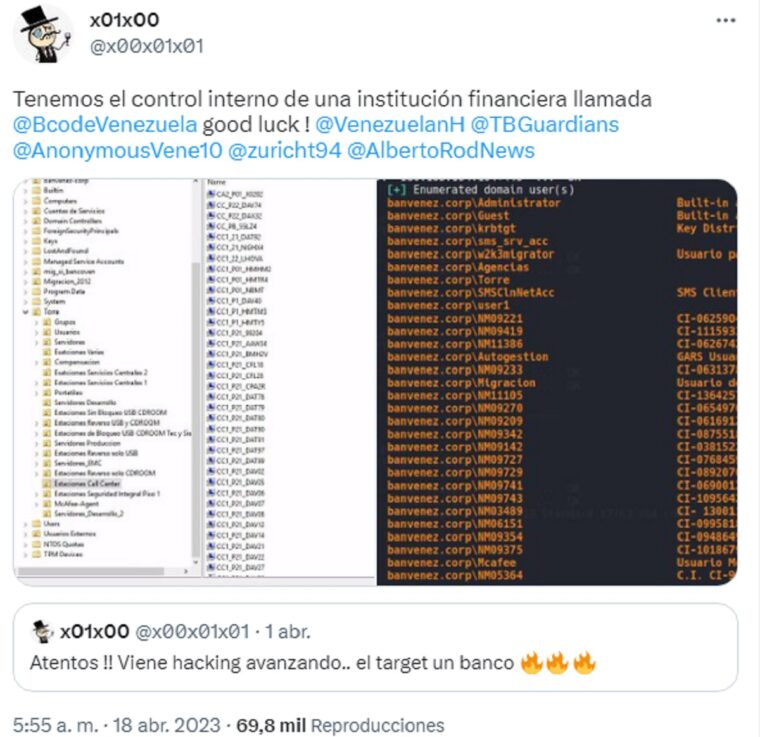

Por otro lado, un usuario de Twitter identificado como @x00x01x01 se atribuyó la autoría del ataque. Desde la madrugada del 18 de abril ya había publicado evidencia que probaría que tuvo acceso a los servidores del BDV. Compartió imágenes de su red de archivos compartidos, listas con los dominios e IP de sus dependencias, así como los usuarios y contraseñas de altos ejecutivos.

En su perfil, este usuario aseguró estar también detrás de otros ataques informáticos a instituciones como la estatal Bolipuertos y una empresa privada de criptomonedas. Se desconoce si forma parte de LockBit, aunque en sus mensajes etiquetó a otros grupos locales como Venezuelan Hackers, Anonymous Venezuela y The Binary Guardians. Aun así, no se puede comprobar si están relacionados también con el ataque.

¿Están en riesgo los clientes del BDV?

Aunque el ciberataque no representó ninguna amenaza para los fondos manejados en la banca electrónica, resultaría particularmente grave si la información corporativa del Banco de Venezuela estuviera en manos de hackers. Aún no se sabe la cantidad de datos que pudieron ser extraídos por LockBit, ni su naturaleza.

En entrevista para El Diario, Azpúrua comentó que los bancos suelen manejar información de clientes y empresas como direcciones, correos electrónicos, teléfonos y relaciones familiares. Señala que de publicarse en la Deep Web todas estas bases de datos, grupos de ciberdelincuentes podrían usarlos para estafas, suplantación de identidad y otros delitos.

El @BcodeVenezuela habría sido víctima de #lockBit según su propia página web.

— Andres Azpurua (@andresAzp) April 19, 2023

No se sabe el alcance, pero parece incluir documentos de clientes, su web funciona.

La data encriptada en los equipos es inaccesible al BDV y #LockBit Amenaza con hacerla publica en 20 días #lockBDV pic.twitter.com/2qMpap7AF8

Agregó que en el caso de las empresas que usan los servicios del BDV (muchas de ellas pertenecientes a la Administración pública), quedarían expuestas las nóminas de sus empleados. En otro plano, dependiendo de la magnitud del ataque, podría filtrarse información confidencial del propio BDV como comunicados y documentos referentes a sus operaciones internas.

En su cuenta de Twitter, el periodista Fran Monroy llamó a los clientes del BDV a mantener la calma. Si bien reconoció la gravedad de la amenaza de LockBit, indicó que no es conveniente en este momento hacer retiros nerviosos ni acciones similares por temor a perder sus fondos.

“Lo que pasó, pasó ya. Salir ahorita a sacar todo el dinero de allí no vale la pena, ni es lógico. Ya lo que iban a enterarse de nosotros, ya lo saben. Es perentorio que el banco informe qué data está comprometida”, escribió.

¿Qué es LockBit?

Aunque está asociado con el grupo de hackers que lo utiliza, LockBit es también el nombre del software que usan para realizar sus ataques. Se trata de un ransomware, es decir, un programa malicioso diseñado para secuestrar datos. Se caracteriza por restringir el acceso del usuario a los archivos y sistemas infectados, lo que permite a los delincuentes extorsionarlos para levantar el bloqueo.

De acuerdo con el portal de Kaspersky Lab, los ataques con LockBit se remontan a septiembre de 2019. Sin embargo, hay registros previos del virus como “ransomware ABCD”, esto porque los archivos infectados aparecían en un formato con esa extensión, el cual era imposible de descifrar. En posteriores actualizaciones pasaron a usar la extensión .lockbit, la cual le da su apodo actual.

El colectivo se especializa en ataques de alto perfil, buscando empresas grandes e instituciones financieras, principalmente de Estados Unidos, Reino Unido y Europa. De hecho, Kaspersky señala que los hackers deliberadamente evitan hacer sus ataques a organizaciones rusas, lo que les lleva a sospechar que podrían estar basados en ese país.

Igualmente, en los últimos años han aumentado la cantidad de ataques, pudiéndose ver cientos de alertas diarias en los portales especializados. Incluso tomando objetivos en Latinoamérica, como páginas web de alcaldías o de empresas medianas. LockBit protagonizó un escándalo en diciembre de 2022, cuando realizaron un ataque de ransomware contra un hospital pediátrico en Canadá. El grupo se disculpó públicamente por el hecho, argumentando que fue un acto individual de un miembro que luego fue expulsado.

¿Cómo funciona este ransomware?

Azpúrua explicó que el colectivo LockBit tiene la particularidad de operar como una suerte de servicio dentro de la Dark Web, que incluso cuenta con su propio soporte técnico. Cuando un hacker afiliado logra vulnerar la seguridad de un sistema, introduce el malware que infecta las computadoras de su objetivo y restringe sus archivos al reescribirlos con el nuevo formato. Al mismo tiempo crea respaldos en una nube, los cuales sirven para extorsionar a sus víctimas en caso de que no quieran pagar.

Kaspersky Lab detalla además que el malware está programado de forma automatizada, por lo que puede propagarse por toda la red de servidores como si fuera spam. Al atacante solo le basta con infectar manualmente un huésped para que la herramienta se disperse por otros host sin necesidad de intervención.

“LockBit toma las medidas de preparación necesarias antes de implementar el cifrado del ransomware. Esto incluye la desactivación de los programas de seguridad y de cualquier otra infraestructura que pudiera permitir la recuperación del sistema. El objetivo de la infiltración es imposibilitar la recuperación sin ayuda, o hacer que sea tan lenta que pagar el rescate exigido por el atacante sea la única solución práctica”, señala el portal.

El director de VE Sin Filtro agrega que para lograr todo esto se necesita una brecha de seguridad que el hacker pueda vulnerar para infiltrar el virus. Aunque desconoce cómo pudo ocurrir en el caso del BDV, indica que los hackers suelen valerse de varias estrategias como el phishing y la ingeniería social.

“Engañan a empleados consiguiendo credenciales de acceso (usuarios y contraseña) que ya estaban comprometidos previamente. También está el riesgo de actores internos, hackear servidores explotando vulnerabilidades en el software e inclusive ataques de fuerza bruta en sistemas que no protegen contra usuarios intentando muchísimas combinaciones hasta encontrar una clave que funciona, típicamente claves débiles”, afirma.

Otros ataques

No es la primera vez que una entidad bancaria venezolana es víctima del ransomware. El propio portal de Redpack Security deja constancia de que el 7 de enero de 2023 el mismo colectivo LockBit 3.0 atacó a 100 % Banco bajo la misma modalidad. Se les dio un plazo hasta el 19 de enero para pagar o también filtrarían su información.

En su momento 100 % Banco no emitió ningún pronunciamiento sobre el tema públicamente.

En septiembre de 2021, la página del Banco de Venezuela quedó fuera de servicio durante varias horas tras sufrir un ataque de denegación de servicio (DDos). Esto consistió en saturar sus puertos con solicitudes desde múltiples direcciones IP para sobrecargar los servidores. Una semana después hubo un ataque similar, aunque frustrado, contra el Banco Bicentenario, que en agosto de 2021 también sufrió un intento de infiltración con ransomware.

Para Azpúrua, todos estos hechos evidencian la importancia de invertir en sistemas de ciberseguridad. Aunque reconoció que actualmente pocas empresas, tanto públicas como privadas, se preocupan realmente por proteger la información de sus usuarios.

“En venezuela no hay una ley de protección de datos personales. Nadie obliga a dar transparencia si hackean una base de datos de clientes o los datos personales de alguien son obtenidos por terceros. Y las empresas hacen lo que les provoca con nuestros datos. Un ejemplo es el aumento en los sms con publicidad a la que nunca nos suscribimos”, advirtió.